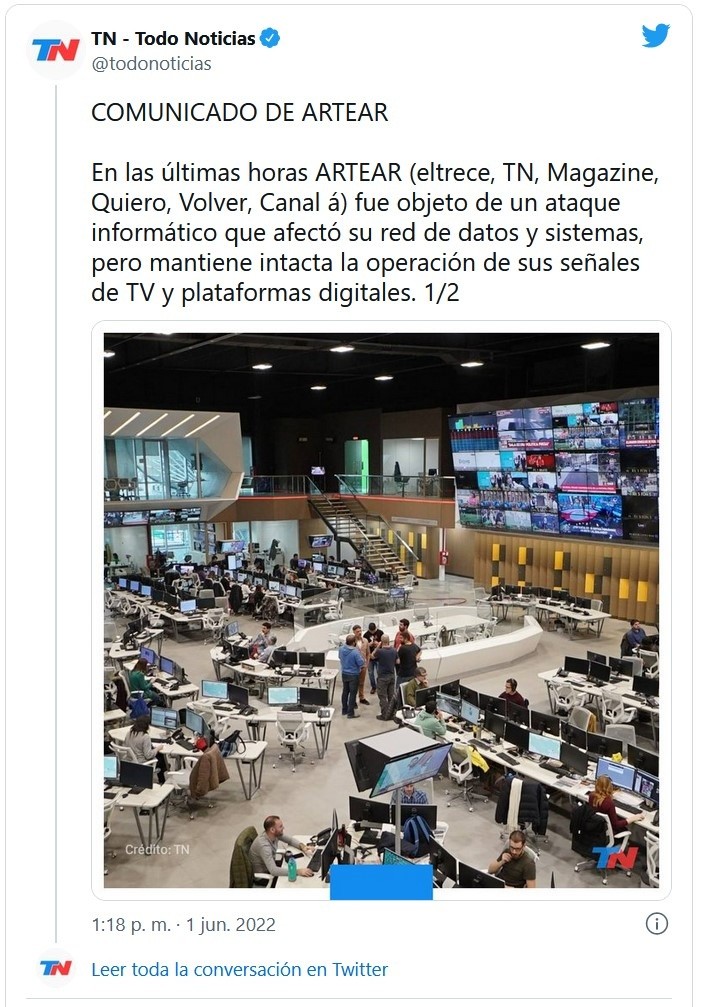

A mediados de esta semana, la empresa Artear (El Trece, TN, Magazine, Quiero, Volver, Canal á) fue blanco de un ciberataque que paralizó tanto la red como los sistemas internos del multimedio, afectando el funcionamiento de diferentes departamentos y oficinas de producción. Aunque la empresa manejó la situación con gran hermetismo, a las pocas horas del suceso confirmaron en Twitter que “hubo un ataque informático que afectó la red de datos y sistemas de todo Artear, pero no afectó la puesta al aire de los canales de televisión ni las plataformas digitales”. Servidores y terminales resultaron encriptados mediante un ataque de “ransomware”, un tipo de software malicioso que cifra el contenido de los archivos de un sistema infectado impidiendo acceder a ellos. Detrás de este tipo de ataques siempre se encuentra alguna banda de ciberdelincuentes que pide un rescate en dinero para devolver el acceso a los datos.

En los últimos dos años, los ataques de ransomware se han convertido en la principal amenaza en el ámbito de la ciberseguridad. Según datos que se desprenden del informe de Ciberamenazas 2022 de la empresa de seguridad SonicWall, durante 2021 los gobiernos alrededor del mundo experimentaron un aumento del 1885% en este tipo de episodios, y la industria de la salud -otro de los principales objetivos de estas organizaciones criminales- un 755%. Globalmente se producen casi 20 intentos de ataques de ransomware por segundo; para ponerlo en perspectiva, solo en el tiempo que le llevó leer este párrafo se realizaron más de 400.

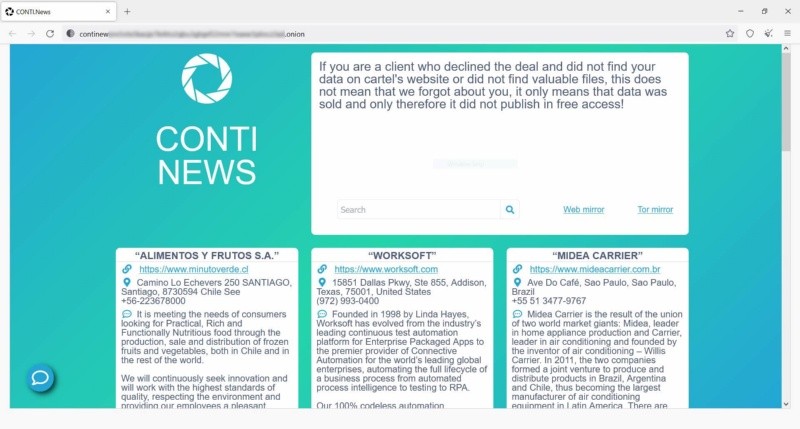

Los ataques de ransomware se han vuelto cada vez más comunes, y como en una pandemia digital, nuestro país no está ajeno a este tipo de embestidas. Telecom Argentina, Mercado Libre, Globant, la Dirección Nacional de Migraciones y el Senado de la Nación son apenas algunas de las víctimas locales de estas organizaciones internacionales que buscan obtener miles de dólares en criptomonedas a cambio de devolver el acceso a los archivos y sistemas. Sin embargo, los métodos de ataque han evolucionando hacia la doble extorsión: ahora los ciberdelincuentes se hacen con una copia de los datos antes de cifrarlos, para amenazar con publicar la información si no se recibe el rescate.

Este método resulta cada vez más rentable, y si bien los expertos recomiendan no ceder a este tipo de extorsión, no son pocas las empresas que -en total discreción y por diferentes motivos-, terminan transfiriendo grandes sumas de dinero a estas organizaciones para retomar el control de sus sistemas. En promedio, el 32% de las víctimas paga el rescate, y solo en 2021 se giraron solo en los Estados Unidos al menos 600 millones de dólares en criptomonedas a diferentes grupos de ransomware, aunque se estima que el número real presumiblemente es mucho mayor.

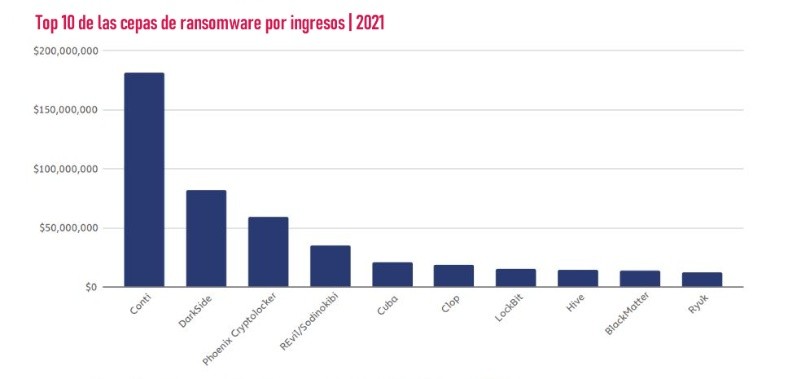

Según el FBI, casi un tercio de ese monto lo embolsó una única organización, el grupo Conti, con sede en Rusia y estrechamente vinculada a los servicios de inteligencia, según prueban más de 60,000 chats y archivos filtrados de la organización a través de la efímera cuenta de twitter @ContiLeaks. Este usuario anónimo publicó enlaces a conversaciones extraídas de la infraestructura de comunicaciones de Conti correspondientes a los últimos dos años.

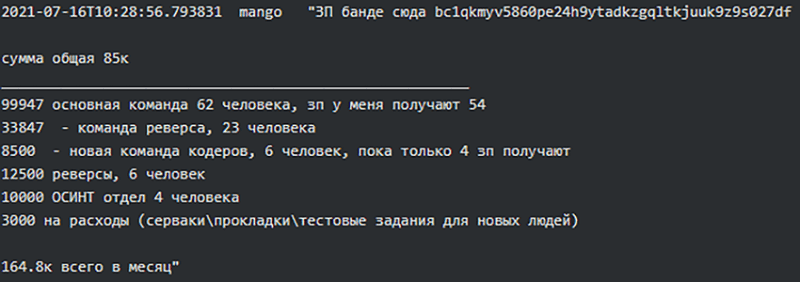

En estos archivos se detalla pormenorizadamente la estructura y el funcionamiento interno de este grupo, y permiten determinar una cantidad de integrantes que fluctúa entre 60 y 100 miembros. Organizada como cualquier empresa del mundo, cuenta con un departamento de recursos humanos que recluta personal no solo en foros de hackers, sino también en sitios de empleo y networking como LinkedIn. Con una semana laboral de 5 días, los programadores junior -encargados de escribir el código malicioso e integrar diferentes tecnologías- ingresan cobrando entre 1.500 y 2.000 dólares al mes, aunque hay empleados de mayor rango con salarios que se ubican entre los 5,000 y 10,000 dólares.

Los diferentes departamentos tienen su propio presupuesto, horarios y jerarquías: testers encargados de probar el funcionamiento del malware contra diferentes herramientas de seguridad, administradores para gestionar servidores y estructuras de ataque, expertos en ingeniería reversa para analizar código informático y encontrar vulnerabilidades y “pen testers” o probadores de penetración, los hackers que intentan burlar la seguridad de las empresas para robar la información y plantar el ransomware.

El cronograma de trabajo se organiza para garantizar la atención durante las 24 horas, tanto para negociar los rescates como para solucionar eventuales problemas técnicos, y el sueldo en bitcoins se deposita puntualmente el 1 y el 15 de cada mes. Para los miembros rusos, el grupo cuenta hasta con oficinas en Moscú y San Petersburgo, aunque en los últimos dos años y acompañando la tendencia global se fueron moviendo cada vez más hacia el teletrabajo.

Al igual que muchas empresas de software, Conti sufre de una alta rotación de personal en los niveles más bajos, ya que -según se desprende de los chats filtrados- encuentran al trabajo extenuante, repetitivo y mal pago, sobre todo en relación a los ingresos de los directivos del grupo. Análogamente al mundo empresarial, algunos de los miembros más destacados fueron contactados por organizaciones de ransomware de la competencia para sumarse a sus equipos.

El grupo Conti es la mayor banda de ransomware en actividad porque claramente no es una organización de improvisados. Además de lanzar sus propias operaciones, trabaja con el modelo de negocios Ransomware-como-un-servicio (RaaS), permitiendo a bandas afiliadas utilizar su programa de ransomware a cambio de un porcentaje de la extorsión. Durante 2021 además de multiplicarse este tipo de ataques, se incrementó el promedio de pagos por extorsión. De acuerdo a datos de la consultora de ciberseguridad Unit 42, la demanda media de rescate en la primera mitad de 2021 ascendió a 5,3 millones de dólares, un aumento del 518% en comparación con el año 2020.

El pago promedio también ha aumentado un 82% desde 2020, alcanzando los 570.000 dólares solo en el primer semestre de 2021. Es esperable que a lo largo de este año y el próximo este tipo de ataques siga creciendo y estas organizaciones multiplicándose, siendo cada vez más profesionales y eficientes en su búsqueda de la rentabilidad. Muchas de estas bandas están comenzando a atacar a pequeñas empresas, sin recursos para invertir en seguridad, pidiendo pagos entre 10.000 y 50.000 dólares.

Si bien estos montos pueden parecer insignificantes al lado de las enormes cifras que llegan a solicitar a las grandes industrias, para una empresa familiar puede resultar letal y para un usuario doméstico significa perder toda la información. La amenaza del ransomware está ahí, tal vez en nuestra bandeja de entrada, esperando a que cometamos un pequeño error.